Android.SmsBot.459.origin похищает деньги со счетов Android-пользователей

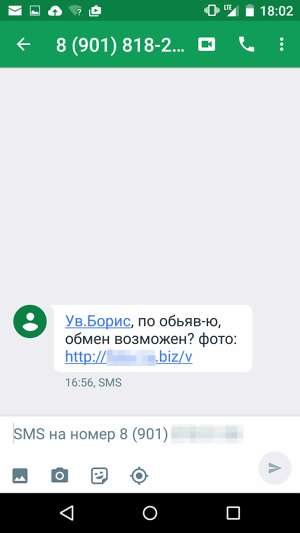

Расчет злоумышленников прост: если владелец мобильного устройства в недавнем времени действительно пытался что-либо продать через Интернет, он с большой долей вероятности перейдет по указанной в сообщении ссылке. В этом случае на его мобильное устройство будет автоматически загружен apk-файл троянца, однако, чтобы Android.SmsBot.459.origin начал свою работу, пользователь должен самостоятельно выполнить его установку. Если же пользователь попытается открыть предоставленную ссылку на устройстве под управлением другой мобильной платформы либо на своем компьютере, то он будет перенаправлен на безобидный ресурс.

Android.SmsBot.459.origin инсталлируется в систему под видом приложения-клиента популярного в России сервиса по размещению объявлений и имеет соответствующий значок. Сразу после запуска троянец пытается получить доступ к функциям администратора мобильного устройства, чтобы в дальнейшем осложнить попытки своего удаления. Вредоносная программа фактически вынуждает пользователя предоставить ей нужные права, т. к. она препятствует нормальной работе с устройством, блокируя его экран постоянно демонстрируемым запросом.

Android.SmsBot.459.origin передает на управляющий сервер сведения о зараженном устройстве, включая его IMEI-идентификатор, информацию об операторе, а также об используемой версии операционной системы. Сразу после этого троянец получает команду на проверку наличия подключенной к телефонному номеру жертвы услуги мобильного банка и выполняет запрос текущего баланса абонентского счета, а также баланса учетной записи одной из популярных в России платежных систем. При наличии денег на каком-либо из имеющихся счетов пользователя киберпреступники могут незаметно украсть их, отдав соответствующее указание вредоносному приложению. При этом, жертва такой атаки узнает о хищении далеко не сразу, т. к. троянец блокирует все SMS с кодами подтверждений, а также уведомлениями об операциях с деньгами.